Windows XP安全设置一手抓

精彩链接

现在的操作系统和应用软件越做越大,不可避免地会出现各种问题。也许是程序设计上的小Bug、也许是与其他软硬件在使用上产生的兼容性问题、更多的情况则是使用者疏忽造成的安全隐患,这些问题时刻在威胁着我们的系统和数据安全。

一、Windows的补丁和安全

1.下载安装系统补丁

毫不夸张地说,只要有电脑的地方,就能见到Windows的身影。虽然Windows操作系统被广泛采用,不过这并不表示它的稳定性和可靠性最好。既然是全世界应用最广泛的软件产品,研究它的人自然不会少。进而Windows系统上被发现的漏洞和缺陷似乎也特别的多。在发现漏洞后的第一时间给我们的系统打补丁已经成为了Windows用户的必修课。

(1)Hotfix和Service Pack

一般需要安装的补丁有两种,Hotfix和Service Pack,Hotfix是针对某一具体问题而发布的专门解决这个问题的小程序(也叫修复程序)。微软一般会把在自己的软件产品中发现的重大问题以安全公告的形式通知给大家,这些公告都有一个唯一的编号,即MS**-***。而这些公告所涉及的问题还有另外一个编号:Q******,只要记住这个编号,随时都可以查找到相应的文章和解决方案。因此,每个安全公告所发布的补丁也就有了相应的编号,例如,Q329834针对Windows XP系统的补丁名称就是Q329834_WXP_SP2_x86_ENU.exe ,这表示这个补丁解决的问题在知识库文章Q329834中讨论过,适用于Windows XP,被集成到Windows XP SP2中,并且是英文版。

上面我们说到了SP2,SP的全称是Service Pack,即补丁包。由于微软频繁地发布各种Hotfix补丁,对于一般的系统管理员,要查看自己的电脑是否安装了某个Hotfix补丁就成了一件很麻烦的事情。并且,依次安装各种Hotfix补丁在操作上也非常烦琐和辛苦。微软为了解决这个问题就开始发布Service Pack补丁。这种补丁一般在操作系统正式上市一段时间后发布,包含了自发布之日全部的Hotfix补丁。只要安装了Service Pack,在这个Service Pack发布之前的所有Hotfix补丁就都不用再安装了。只有Windows NT/2000/XP才有Service Pack,Windows 2000的是SP4,适用于Windows 2000系列;Windows XP的是SP2,适用于Windows XP系列;Windows Server 2003是SP1,适用于Windows Server 2003系列。Service Pack补丁不是累加的,也就是说,你对于一个新安装的操作系统,你不必依次安装SP1,SP2,SP3,只要装了最新的Service Pack就可以了。

要查看你的系统中安装了哪些Hotfix补丁,可以打开“控制面板”,在“添加删除程序”窗口中,所有安装过的修复程序都会显示在这里。

而Service Pack,则可以用鼠标右键点击“我的电脑”图标,选择“属性”命令,然后在出现对话框的“常规”选项卡下查看。

(2)补丁程序的命名规则

用于Windows 操作系统的补丁程序的文件名遵循这样一个规律:ProductName-KBArticleNumber-Option-Language.exe ,其中ProductName是这个补丁程序应用的产品的名称,KBArticleNumber则是微软知识库文章中讨论该补丁程序所解决问题的编号,Option是其他的一些选项,Language则是该补丁适用的软件语言版本。

举例来说,WindowsXP-KB123456-IA64-ENU.exe这个补丁程序用于英文版的64位(IA64架构)Windows XP操作系统,并且该补丁程序所解决的问题在知识库文章编号123456中讨论过。类似的还有Windows2000-KB123456-ENU.exe和WindowsServer2003-KB123456-x86-ENU.exe,都可以这样理解。

这只是针对Windows 2000/XP/2003操作系统的,对于Office产品或者其他Server产品的补丁命名,可以分别参考如下知识库文章:

Windows:Q816915,Office:Q816916,Exchange:Q817903

Virtual Studio .Net:Q822464

通过Windows Update,也可以安装到最新的Service Pack。你也许就会有这样的疑问:如果我已经通过Windows Update安装了所有的Hotfix补丁,那么还需要Service Pack吗?答案是肯定的!如果你很在意系统安全,那么就一定要装Service Pack。尽管你可以通过Windows Update安装补丁,但是你能保证所有系统漏洞的补丁程序都会出现在Windows Update站点中吗?

订阅微软安全通告的人经常会收到一些通知,告诉你某个Windows系统又发现了什么漏洞,以及怎样修补这个漏洞。修补漏洞的方法一般是以补丁的形式提供的,当你下载了安全通告中所提供的补丁之后,可能会失望地发现,这些补丁只能在英文版的Windows上安装,并且并没有提供其他语种的下载。如果你用的不是英文版操作系统(这也是建议对安全要求高的人用英文版操作系统的原因,因为总能在第一时间安装新发布的补丁程序),那么只好等待了,这些补丁会集成到以后发布的Service Pack中去,并且Service Pack会提供各种语言的版本。因此,Service Pack能带给你更多的安全保障,这是Hotfix补丁程序所不能替代的。

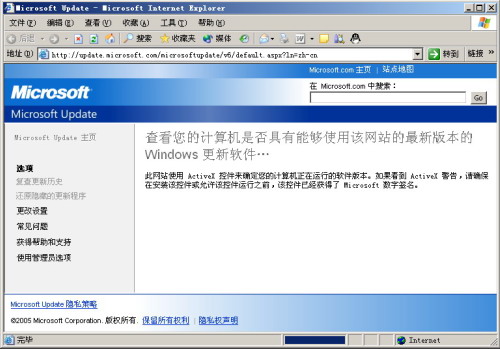

(3)Windows Update

通常我们给Windows操作系统打补丁,最常用的方法就是通过Windows Update网站。如果要访问这个网站,可以直接点击“开始→Windows Update”菜单项(对于Windows 98和Windows 2000),或者“开始→所有程序→Windows Update”菜单项(相对于Windows XP)。你也可以直接在浏览器的地址栏中输入http://update.microsoft.com/microsoftupdate/v6/default.aspx?ln=zh-cn来访问。在这里,网页可以自动扫描你的系统,判断你需要安装哪些补丁,然后协助你安装。

如果你使用的是Windows XP,并且打开了Windows自动更新服务,系统会定期扫描可供更新的补丁,并通知你下载安装。

也许我们并不需要更新某个或某些补丁程序,但Windows偏偏自作主张,还频繁提示。如何能让系统不提示安装我们不想要的补丁呢?

假设该补丁的微软知识库号码为“KB827083”:打开注册表编辑器,依次展开HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\HotFix分支,在该分支下新建一个分支,命名为“KB827083”,在右侧窗口中新建一个名为“Installed”的DWORD值,将它的值设定为“1”。

系统都已经安装了哪些补丁,我们需要心中有数,如何能够获得这些信息呢?方法有三种:

方法1:使用Windows Update连接到微软的更新站点,点击“查看安装历史”链接,页面中会详细列出系统中安装过的补丁及其安装时间。

方法2:在Windows XP中,在“开始”中输入“cmd”后回车,在命令提示符窗口中输入“systeminfo > systeminfo.txt”命令后回车,你会发现在当前目录下生成了一个名为systeminfo.txt的文本文件,里面不但记录了本机安装的补丁信息,还记载了其他系统主要配置信息。

方法3:使用微软提供的HFNetChk.exe这个免费的命令行工具来查看,它的下载地址是http://hfnetchk.shavlik.com/hfnetchk_3.86.0.1.exe。

下载后将其拷贝到任意目录下,然后打开命令行窗口进入该目录,输入“hfnetchk -v -z -x mssecure.xml -f scan.txt”命令,我们会发现该目录下出现了一个scan.txt文件,里面详细记录了本机安装过的补丁包、版本等信息以及更新建议等。第一次运行该命令的时候系统会自动下载一个名为mssecure.cab的压缩包,如果软件没有下载该压缩包,你可以手动下载,地址是:http://download.microsoft.com/download/xml/security/1.0/nt5/en-us/mssecure.cab,将它和hfnetchk_3.86.0.1.exe文件放到相同的目录中。

另外,还有一个很重要的问题,抵制系统重复更新。

在Windows XP中,尤其是一个编号为KB 823980的补丁。当出现这个问题的时候,我们首先记下这个重复提醒更新的补丁的编号,假设为“KB100000”。然后尝试以下两种办法来解决:

方法1:打开注册表编辑器,依次展开HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Uninstall\分支,在其下建立一个名为“KB100000”的分支并进入该分支,然后双击右侧窗口中的“默认”字符串,将其值命名为“This Key is required to STOP Windows Update from prompting for an install”。退出注册表编辑器后重新启动计算机即可。

方法2:打开注册表编辑器,依次展开HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Updates\Windows XP\SPx]分支(如果你的系统是Windows XP SP1,则“x”为“2”,系统是Windows XP SP2,则“x”为“3”),在其子键中删除以“KB100000”命名的键,最后重新启动系统应用修改。

(4)安装Service Pack

Service Pack有两种安装方式:本地安装和网络安装。本地安装要求你下载完整的安装包,然后运行安装程序;网络安装则是下载并运行网络安装程序,然后程序自动从网络上下载所有需要的安装文件。

这两种方法各有利弊:本地安装需要一次下载一个较大的文件,一般都在100MB以上,不过如果以后要重装系统,这个安装文件还可以再次使用,不用重复下载。而网络安装的下载量比较小,安装程序会决定你所需要的文件并且有选择地下载,这样安装一次可能会下载少于50MB的文件,因此这种方式更加适合宽带用户。不过如果你即没有宽带,也不想用56K的调制解调器下载100MB的完整安装文件,则可以在Service Pack发行后关注一下那些送光盘的IT杂志,这些杂志一般都会收录最新的Service Pack完整安装文件。

以Windows XP为例,在安装了SP2的Windows XP系统中,你可能会经常遇到这样的问题:在工作中,或者你在命令行下运行sfc/ scannow检查系统文件时,系统会需要你插入Windows XP SP2光盘。

可是你没有所谓的Windows XP SP2光盘,这是什么原因呢?就是因为你错误的删除了一个文件夹。在安装Service Pack后,系统会自动把一些安装文件备份保存,这些文件被保存在Windows目录下一个名为ServicePackFiles的文件夹中,这个文件夹很大,很多人认为没什么用处,就删除了。其实这样做是不可取的,因为Windows 2000/XP中有一个文件保护机制,会随时监视受保护的系统文件,一旦这些文件丢失或者被不正确的版本所替换,就可以立刻从备份的文件中恢复出来,而在安装了Service Pack后,所有Service Pack中新版本的文件都备份保存在这个ServicePackFiles文件夹内,所以如果你删除了这个文件夹,一旦系统文件被替换,文件保护机制就会要求你放入Windows XP SP2光盘,而你并没有这种光盘,被替换的系统文件也就不能被恢复了,这很可能会造成系统的不稳定。所以一般情况下,这个文件夹最好不要删除。

2.保存和再次安装已经下载的补丁

每次重装系统后Update都要花不少的时间和精力,于是就有人在考虑怎样把从Windows Update下载的文件保存起来以便以后重新装了系统可以直接运行。不过遗憾的是,通过Windows Update下载的所有补丁程序在安装成功后都会被自动删除。好在微软已经为我们提供了一个很好的方法。

打开IE浏览器,访问http://windowsupdate.microsoft.com ,在左侧列表中点击“个性化Windows Update”,选中右侧的“在相关主题下显示到Windows Update目录的链接”,然后保存设置。

现在再看看左侧的面板,你可以看见,在相关主题列表下增加了一个“Windows Update目录”的链接,点击进入。

之后点击右侧的“查找Microsoft Windows操作系统的更新”并选择你要查找的操作系统和语种。这里包括了所有主流的微软操作系统以及各种不同的语种,选择好之后点击“搜索”链接,所有可下载的更新就全部找到了。这些更新不用你亲自一个一个地下载,只要分别点击,加入到下载篮子,就可以一次全部下载回来。

下载回来的补丁全部是可执行文件(假设他们分别为fix1.exe,fix2.exe ……),按照常规方法,你可能就直接一个一个地开始安装,其实这样是很麻烦的,不仅要依次运行多个安装程序,并且每个补丁安装完成后都要求重新启动。这样的安装简直就是一场恶梦。你可能会想,只要分别安装每个补丁,最后统一重启动一下就行了,不过这样是很不可取的。

安装Hotfix时,如果要替换的文件被系统占用,那么新文件将被另外存放并被记录在注册表的未决文件重命名队列(Pending File Rename queue)键值中,等下一次重新启动计算机后再执行替换操作。根据这个特点,如果一次安装多个Hotfix补丁而不在每个安装后重新启动计算机,就会存在一定的问题。以下例子就可以说明:

假设我们要安装Hotfix 1和Hotfix 2,每次安装后不重新启动计算机。

两个Hotfix中都包含文件X,Hotfix 1的文件X版本为3.0,Hotfix 2的文件X版本为2.0,计算机中的文件X当前版本为1.0。

首先安装Hotfix 1,由于计算机中的文件X被占用,Hotfix 1的文件X被记录在注册表的未决文件重命名队列键值中。

然后安装Hotfix 2,结果是Hotfix 2的文件X被记录在注册表的未决文件重命名队列键值中。

最后重新启动计算机,因为Hotfix 2最后安装,它的文件X版本2最终替换替换了计算机中的文件X版本1。显然,这不是我们所期望的结果。

好在微软考虑得很周到,他为我们提供了一个免费的小工具:Qchain.exe。利用它,我们可以一次安装多个补丁程序,并且也不会在每个安装完成之后都要求重启动。

你可以直接按照常规方法先运行每个Hotfix程序,不过为了避免安装后的重启动,可以在命令行下运行“fix1.exe -z”,其中“-z”参数可以在安装结束后避免重启动计算机。除了“-z”,你还可以试试“-q”,用这个参数可以不出现详细的安装过程,做到全自动。在所有的Hotfix补丁都安装完成后,再次从命令行模式下执行QChain.exe,它将检查注册表的未决文件重命名队列键值,对Hotfix 1和Hotfix 2等的安装文件进行合适的链接、取舍等操作,最终保证被修改文件是最新版本。

如果你嫌这样的操作太麻烦,还可以试试用脚本,使得全部的安装更加自动化。脚本的使用方法是这样的,把下列文字:

@echo off

setlocal

set PATHTOFIXES=c:\update

%PATHTOFIXES%\fix1.exe -z -q

%PATHTOFIXES%\fix2.exe -z -q

%PATHTOFIXES%\fix3.exe -z -q

%PATHTOFIXES%\qchain.exe

输入到记事本中(C:\update为本例中保存所有Hotfix文件和Qchain.exe的位置,你需要按照你自己的情况更改),然后保存成一个bat文件,双击后就可以自动执行,而你只需要在全部的补丁都安装完成后重启动电脑就可以了。而对于每个补丁所支持的安装参数,你可以通过运行fix1.exe /?获得。

用qchain.exe虽然很方便,不过可能会在有些情况下发生一些问题,就是, 对于Windows NT和Windows 2000 SP3以前的版本,一旦补丁程序中包含HKEY_LOCAL_MACHINE\System\CurrentControlSet\Control\Session Manager\KnownDLLs键值所示的二进制文件时就会发生错误,因为这里的文件都是在启动时被装载到内存的,所以遇到这种情况,你就只能老老实实地运行安装程序,然后重启动。但是对于Windows 2000 SP3及以上版本,Windows XP还有Windows Server 2003来说,这个问题已经解决了。

3.微软安全公告的订阅

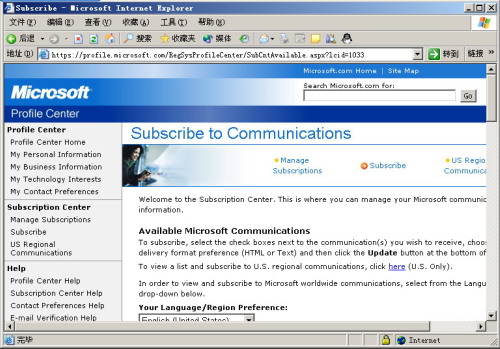

你肯定也想在第一时间得知你所用的Windows或者其他微软的软件又有什么新的安全漏洞被发现吧,如果你不愿每天都到微软的网站转转,也可以订阅微软的安全公告。这个服务是免费的,只要你提交你的电子邮件地址,那么一旦微软的产品发现什么漏洞或者新出了补丁程序,就会立刻收到微软发给你的提醒邮件。

访问http://register.microsoft.com/regsys/pic.asp,这里需要使用你的Passport登录。Passport是微软在大力推广的一项身份认证策略,只要注册了Passport,你就可以一次登录然后使用微软或者其他合作者提供的所有资源,包括网站访问,MSN Messenger还有MSN Explorer等。如果你还没有Passport,也可以在这里申请一个。有一个问题需要注意,在你第一次注册Passport时,最好在选择首选语言时选择“英语(美国)”,这样你才能够订阅大量最新的英文信息(中文的信息是很少的),包括我们准备订阅的安全通告。如果你已经有了Passport,也可以在设置中重新指定首选语言。

登录成功后直接点击“Subscribe Centet/ Subscribe”链接,然后在新的页面中选中相应选项,之后再点击“Update”按钮保存设置。以后如果有新的安全公告,你登录Passport用的信箱就会收到微软的邮件提醒。

这份通知是英文的,不过不用担心看不懂,我们需要的只是其中的几个最关键的部分,就是开头处的Software、Impact和Max Risk。其中Software告诉你是在哪个微软产品上发现了漏洞;Impact是漏洞的大体描述;Max Risk则是漏洞的风险等级。只要在Software中没有提到你所使用的软件,那么你的系统就还算安全;但是如果提到了,就应该立刻寻找解决的办法,一般在文章的末尾处会有补丁的下载链接,只要你在邮件中搜索Patch Availability就可以找到;即使有时候如果还没有补丁发布,也会告诉你其他的解决方法,只要照作就可以。

二、杀毒软件和防火墙

在给系统打补丁的同时也不能忽略了杀毒软件和防火墙的安装,它们将能使你的系统更加坚固。

Windows XP已经内置了一个简易的防火墙,因此如果你对网络防火墙没有特别要求的情况下建议你使用系统自带的,因为网络防火墙应该有的功能它都有,而且不用多花钱,设置也不复杂。杀毒软件则建议你安装一些知名产品,例如Norton 、McAFee,Kaspersky Antivirus等。

另外有两点需要注意,首先,杀毒软件和防火墙都是跟系统结合比较紧密的软件,因此不建议你同时在系统中安装多个同类产品,这样不仅不能更安全,反而可能会使你的系统变得更不稳定,因为他们之间可能会有冲突。另外,杀毒软件的病毒库是需要经常更新的,否则新出的病毒你的软件并不认识,也就无法查杀。

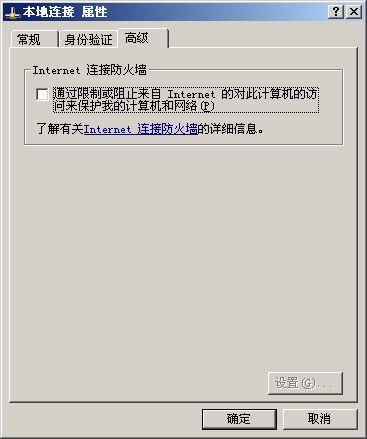

如果你想要打开Windows XP自带的网络防火墙,依次点击“开始→所有程序→控制面板→网络和Internet连接→网络连接”菜单项,然后双击到Internet的连接,并点击“属性”按钮,在打开对话框的“高级”选项卡中,选中“通过限制或阻止…”选项,这时系统自带的防火墙已经启用了,并且不需要你做什么设置就能很好的工作。

当然,如果你的系统中安装了某些网络服务器,例如IIS或者Serv-U,为了让它们能够正常工作,你还需要做一些简单的设置,只要点击“设置”按钮,然后在新弹出的窗口中选中所有你打算运行的服务种类即可。

Windows XP自带的防火墙很简单实用,但是如果你希望同时利用防火墙进行一些其他功能,例如广告过滤、父母控制、隐私保护等,则建议你使用Norton Internet Security,这是一整套包括网络防火墙以及杀毒软件的整体安全解决方案。

杀毒软件方面,由于同类的软件非常多,这里仅以Norton AntiVirus 2005为例进行简单说明。该软件的界面很简单,

在这个界面里,软件的状态都能了解的一清二楚。首先最重要的就是病毒定义的日期,如果病毒定义太老,那就需要立刻升级。NAV升级的方法是点击界面左上角的“Live Update”,随后按照出现的Update向导进行操作。另外,你需要注意杀毒软件的实时监控是否已经打开,因为并不是你安装一个杀毒软件后软件就可以保护你了,要让杀毒软件保护你,你首先得让软件运行起来才可以,这也就是这里说的实施监控。除了监控系统,NAV还可以扫描所有你收到的和发出的电子邮件,以及别人通过即时通讯软件传送的文件,不过目前NAV只能 自动扫描通过AOL Messenger、Windows Messenger和Yahoo Messenger传送的文件。国内广泛使用的QQ目前并不被支持。

三、安全优化设置

1.安全意识

是不是安装了所有的操作系统补丁以及防火墙还有杀毒软件后,你的系统就绝对安全了呢?当然不是。安全与否最主要还是看人。

首先,不要随意执行电子邮件附带的文件。现在越来越多的病毒是通过电子邮件传播的,如果每个人都能在这方面注意一下病毒也就不会那么猖狂。例如泛滥的Swen病毒,就是以微软的名义发送,在信中声称Windows出现了一个漏洞,只要运行附件中的程序就可以修补。很多人不明就里,就直接运行了带病毒的附件而染毒,接着自己中毒后病毒再把类似的邮件发送给中毒者电脑通讯录中所有的联系人。其实微软给客户发送的邮件绝对不会包含任何附件。另外,不管什么人发来的邮件,哪怕是你的朋友(因为伪造邮件太容易了),如果他的邮件中带有奇怪的附件或者建议你访问某个网站,你就都要提高警惕性。

其次,注意使用即时通讯软件的安全。病毒传播的另一个途径就是现在应用越来越广泛的即时通讯软件,例如MSN Messenger和国内的QQ。QQ是比较特殊的,因为在国内使用QQ的人太多,因此针对它的各种病毒也非常多。例如如果你总是通过QQ收到某个好友的消息,让你去访问一个网站,当你点击了消息中的链接后,可能觉得那网站上没什么值得看的东西,但是你所不知道的是,你的QQ也开始自动给所有的好友发送同样的信息了。对于这种病毒,建议你经常访问滕讯的网站,检查看有没有最新的升级版QQ,如果有,请立刻安装;如果没有,那可以在使用中注意不要随便点击网友发来的信息中那些你不熟悉的网站的URL。

另一种通过QQ传播的比较可恶的东西是一些别有用心的人发送的木马。大家都知道现在免费的QQ号码不好注册,不仅如此,腾讯公司还把一些比较短的或者有纪念意义的数字组成的QQ号码拿来卖钱,这也就使得很多人觊觎那些比较“值钱”的QQ号,并使用各种合法的或者不合法的手段获得。其中木马就是比较常用的一种方法,例如在QQ上添加你为好友并给你发送一个伪装过的文件骗你执行。对于这种方法,我们只能提高警惕,最好不要轻易接受别人发来的文件。

2.安全优化设置

很多操作系统默认的设置并不能做到最安全,那么我们的目标就是通过自己的设置来完善它。

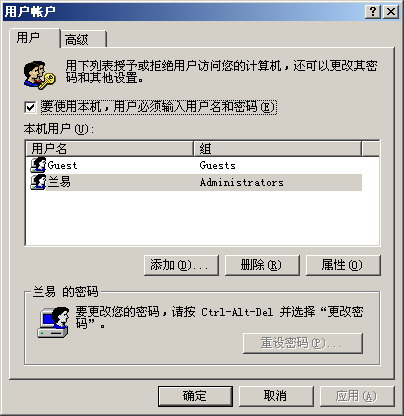

NT系统有一个内建的系统管理员账号Administrator,这个账号对整个系统拥有最高级别的控制权,需要重点关注。不过Windows XP中这个账号被隐藏了起来,而且该账号的密码是在安装操作系统的时候输入的。可能很多人并没有意识到这一点,因此并没有给Administrator账号设置密码,在这种情况下,只要有恶意的人能通过网络或者直接接触到你的电脑,那你的系统和数据就危险了。因此如果你的系统中该账号密码为空,最好给这个账号设置一个密码。使用一个具有Administrators组权限的账户登录,然后在运行中输入“control userpasswords2”并回车,在出现的对话框中选中Administrator账户,然后点击“重设密码”按钮,并输入一个新密码,确定即可。

(1)密码安全设置

很多地方都应用到了密码,例如登录Windows的密码、邮箱密码、QQ密码等,但是你的密码够强吗?恐怕很多人的密码都是“123456”或者生日或者电话号码等,这种密码是经不起攻击的,只要攻击者对你有所了解,那么这些密码他迟早会猜到。因此能否设置一个强密码是很值得注意的。要设置一个强密码,需要注意以下几方面问题:

密码不能包含全部或者部分的用户名

最少包括6个字符

密码不能是字典上能查到的单词

密码最好能包括大小写字母、数字以及特殊符号

如果设置密码时能考虑到以上几点,那么你的密码就比较安全了。当然,还要保证你的密码够好记,否则你自己都忘记了那就没办法了。

(2)关闭默认共享

为了管理上的方便,Windows 2000/XP在安装好后会把所有硬盘分区共享出来,虽然这些共享是隐藏的,并且有密码保护,但是有这些共享总让人心里不舒服,希望能够消除。其实我们可以通过修改注册表禁用这些共享。打开注册表编辑器,定位到HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\lanmanserver\parameters,对于Windows 2000 Professional和Windows XP,在这里新建一个名为“AutoShareWks”的DWORD键,并设置键值为“0”;对于Windows 2000 Server,新建一个名为“AutoShareServer”的DWORD键,同样设置键值为“0”。重启动系统后即可生效。

(3)邮件安全

很多包含病毒或者恶意代码的电子邮件通常会在我们预览邮件的时候就发作,因此对于HTML邮件,最安全的方法是通过纯文本的方式浏览和预览它们。以系统自带的Outlook Express为例,在“工具→选项→阅读”下,选中“用纯文本格式阅读所有信息”选项,这样所有收到的HTML格式的邮件都会只显示其中的文本,而恶意代码或者其他HTML语言都不会被执行,大大提高了电子邮件的安全性。

注意:这个特性在安装IE 6 SP1后才提供。

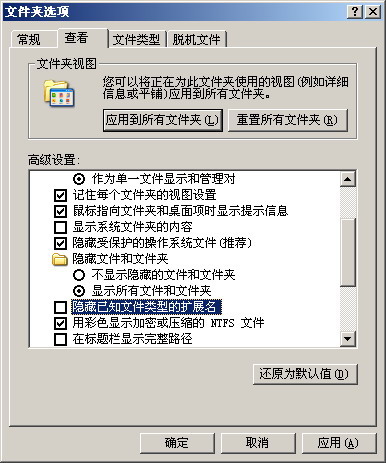

(4)显示已知类型文件的扩展名

默认情况下,如果一种文件类型已经在系统中注册,那么通过资源管理器看到的该类文件将不再显示扩展名。例如你下载到了一个1.rm的文件,由于你还没有安装RealONE或者相关软件,那么该类型的文件就还没有在系统中注册,这种情况下从资源管理器中看到的文件会是1.rm。但在你安装RealONE之后,这个文件将只显示为“1”,并且文件的图标也会有些变化。这有什么危险的吗?某天你刚认识的网友传给了你一个据说很好看的图片1.jpg,你下载到了硬盘上,在资源管理器中看到了那个文件的图标确实是JPG格式的图标,但当你双击后常用的看图程序却没有打开这个图片,同时你的杀毒软件(如果有安装一个的话)可能就会开始报警说发现病毒。这就是因为对方发给你的文件,真正的文件名应该是1.jpg.exe,但是你的系统默认情况下并不显示已知文件类型的扩展名,如果你比较大意的话可能并不能发现这其实是一个可执行文件。因此安全起见最好设置显示所有文件类型的扩展名。打开我的电脑,依次点击“工具→文件夹选项”菜单命令,然后在打开对话框的“查看”选项卡中取消对“隐藏已知文件类型的扩展名”的选择。

3.性能优化设置

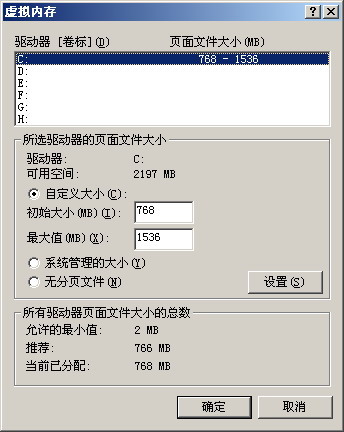

(1)分页文件的合理设置

默认情况下,分页文件是保存在系统盘的根目录下,而且大小不固定。这可能会造成硬盘碎片的增多,因此比较合理的方法是给分页文件设置一个固定的大小。右键点击“我的电脑”,选择“属性”命令,在打开对话框的“高级”选项卡中,点击“性能”选项组中的“设置”按钮,点击弹出对话框中的“高级”选项卡,点击“更改”按钮。然后在出现对话框中选择自定义大小,并给初始大小和最大值中输入相同的数值(通常可设置为512MB左右),然后点击“设置”按钮并重启动电脑。

(2)转移“我的文档”

“我的文档”是一个比较特殊的文件夹,默认情况下所有应用程序生成的文档等都会保存在这个文件夹中,而这个文件夹其实也就在系统盘里。把这个文件夹转移到其他分区中,一方面可以减小系统盘的体积,另一方面,如果系统突然崩溃无法修复,我们可以直接格式化系统盘重装系统,而不用担心如何备份“我的文档”中保存的重要文件。

在“我的文档”文件夹上点击鼠标右键,选择“属性”命令,在打开对话框中点击“移动”按钮,就可以把我的文档转移到其他的分区中去。

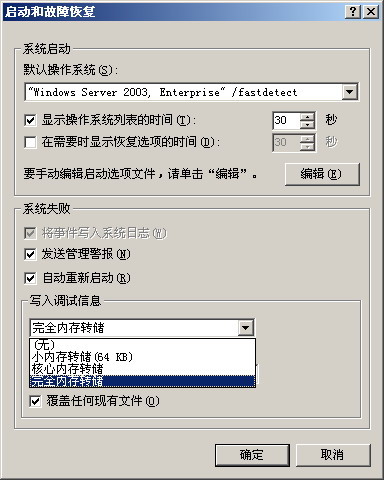

(3)关闭内存转储

虽说Windows 2000/XP 已经很稳定了,不过仍然可能会发生重大的问题,而外在的表现就是蓝屏或死机。作为系统管理员,肯定很想知道系统为什么会出错。因此Windows 2000/XP 中使用了一种内存转储技术,如果遇到重大问题,系统会首先把内存中的数据保存到一个转储文件中,然后才重启动,而管理员就可以通过分析转储文件了解系统的故障。很明显,对于我们一般用户,根本没必要转储这些文件,因为我们根本看不懂。那么就禁用吧。

在“系统属性”对话框的“高级”选项卡下,点击“启动和故障恢复”选项组中的“设置”按钮,然后在出现对话框的“写入调试信息”下拉菜单中选择“无”选项。并且你可以搜索所有的*.dmp文件并删除它们。

同时,在“运行”中输入“drwtsn32”并回车,打开华生医生工具,在这里取消对转储全部线程上下文、附加到现有日志文件和创建故障转储文件这三项的选择。

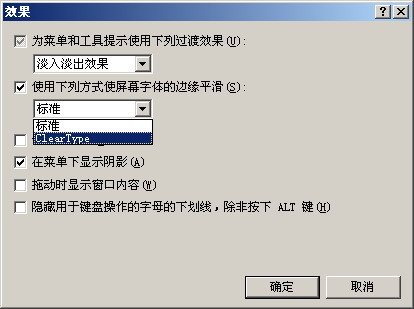

(4)Clear Type调整

Windows XP中为了增强LCD显示器的显示效果,添加了一种名为Clear Type的技术。打开这种技术后屏幕上显示的字符会更加好看。在桌面空白处点击鼠标右键,选择“属性”命令,然后在打开对话框中点击“外观”选项卡,并点击“效果”按钮,选中“使用下列方式使屏幕字体的边缘更加平滑”选项,然后在下拉菜单中选择“Clear Type”选项。

这时Clear Type就被打开了,不过默认的设置可能还不够让人满意,我们可以访问http://www.microsoft.com/typography/cleartype/tuner/Step1.aspx,选中“Turn on Clear Type”选项,然后点击“Next”按钮,接着在第二页选中一个你认为显示效果最满意的图片,继续点击“Next”按钮。在第三页,你仍然需要再次选择一个你觉得最满意的图片,然后点击“Finish”按钮,这时Clear Type就调整好了。

四、常用安全软件设置

1.Microsoft Baseline Security Analyzer

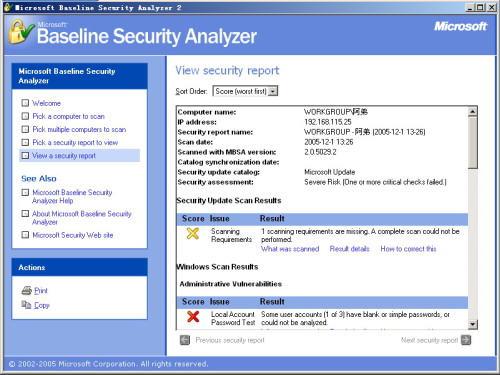

MBSA(Microsoft Baseline Security Analyzer,基准安全分析器)是微软提供的一个系统安全分析及解决工具。不过这个工具只能在Windows 2000/XP上运行,并且要求你的IE版本在5.01以上。MBSA可以对本机或者网络上Windows NT/2000/XP的系统进行安全性检测,还可以检测其他的一些微软产品,诸如SQL7.0/2000、5.01以上版本的Internet Explorer、IIS4.0/5.0/5.1和Office2000/XP,并提出相应的解决方法。

MBSA在运行时需要有网络连接,运行后点击“Scan a computer”,然后指定你当前使用的或者网络中的某台电脑,之后按下“Start Scan”链接就可以了。扫描可能需要一段时间,完成后的结果会立刻显示出来。对于每一项扫描出漏洞的结果,基本上都提供了三个链接,其中What was scanned显示了在这一步中扫描了哪些具体的操作;Result Details显示了扫描的详细结果;How to correct this显示了建议你进行的操作,以便能够更好地解决这个问题。

2.IIS Lockdown Tool

IIS Lockdown Tool(IIS锁定工具)是微软为了提高其信息服务软件IIS的安全性,专门发布的一个辅助工具,这个工具可以帮助你对你的IIS服务做恰当的调整,以便关闭不需要的服务,加强系统的安全性。

提示:IIS Lockdown Tool在安装过程中会询问你的服务器的主要用途,以便程序能针对服务器的不同应用提供不同的解决方案。

我们以动态网页服务器(支持ASP)为例来演示IIS Lockdown Tool的使用。选择了服务器的用途,并选中了“View Template Settings”后点击下一步。在这里需要你决定在服务器上运行哪些服务,你只要选择必须的服务就可以了,至于你机器上已经安装的,但是没有被选中的服务将会被停止或者删除。

由于我们只安装了IIS的HTTP服务,因此直接点击下一步继续。在这里允许你禁用一些类型的文件,其中大部分是脚本文件,由于我们的服务器主要用做提供ASP的动态网页,因此除了.asp,其他显示在列表中的文件类型都可以禁用。

点击继续,在出现的对话框中选择性地删除IIS的范例文件。

为了更加安全,IIS Lockdown Tool会强制删除包括IIS Sample、Scripts在内的4种范例文件,只有IIS HELP需要你自己决定是否删除。当然,安全第一,我们一定要把这个也一起删掉。而下方的“Set the permission to prevent anonymous IIS users from performing these actions”会对系统中的一些程序设置权限,禁止匿名的IIS用户访问,例如cmd.exe,如果匿名的IIS用户可以访问到这个程序,那他就可能利用命令行模式查看你的整个硬盘!在下一步中,你可以选中“Install URLScan filter on the server”,在你的服务器上安装URL扫描过滤器,URL扫描过滤器可以对所有的HTTP请求进行扫描和监控,并禁止可能会危害到服务器安全的请求。

设置到这里,IIS Lockdown Tool的准备工作就已经全部结束了,你可以点击下一步,对所有的设置进行一下复查,如果确认无误,继续点击下一步,IIS Lockdown Tool会自动根据之前的设置对IIS进行一番调整。到这里,你的IIS就已经相对比较安全了。如果日后发现你的设置对服务器的正常运行有影响,还可以再次运行IIS Lockdown Tool的安装程序,重新设置。