图说防火墙IP规则

数码时尚

编者按:很多朋友认为有了网络防火墙的保护就可以高枕无忧了。其实不然,如果不能合理设置网络防火墙的IP规则,是不能有效地保护自己的电脑的。本文将以常用的天网防火墙为例,向大家讲解如何设置防火墙规则。

如何新建IP规则

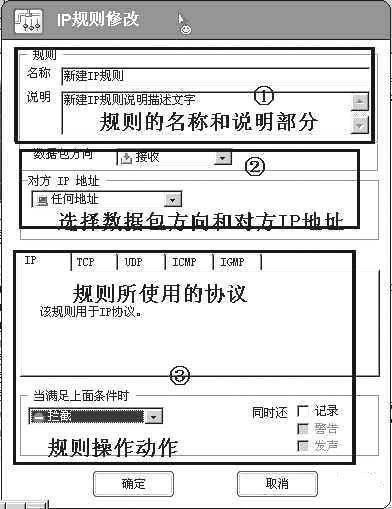

单击工具栏的“增加规则”按钮,就会弹出新建IP规则属性窗口(图1)。

①新建IP规则的说明部分:包括规则名称和说明部分。

②数据包方向和对方IP地址:数据包方向分为“接收、发送、接收和发送”3种,可根据规则进行选择;对方IP地址则分为“任何地址、局域网内地址、指定地址、指定网络地址”。

③IP规则使用的协议:这里有IP、TCP、UDP、ICMP、IGMP 5种协议,不同的规则会使用不同的协议。

在选择协议时要特别注意TCP、UDP、ICMP的设置。

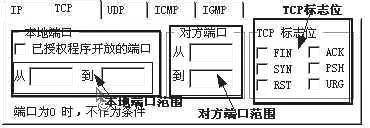

TCP协议设置分为3个步骤(图2)。

①本地端口:这是指本地机器的端口,根据需要来设定端口的使用范围。当端口范围为0到0时,则此规则对端口范围不进行任何限制。

②对方端口:是指向本地端口发送数据包到对方机器的端口,端口范围的设置和本地端口一样。

③TCP标志位:用来设置TCP数据包的参数,直接勾选参数即可。

UDP协议的设置也很简单,分为“本地端口”和“对方端口”两部分,在端口范围框输入端口范围即可。

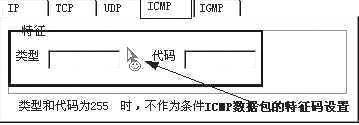

ICMP协议设置如图3所示,在特征区域的类型和代码框中可输入0~255之间的数字,每个数字代表一种类型的ICMP协议数据包,当输入“255”时,表示类型代码不作为条件使用。

IP和IGMP协议由于很简单,这里就不详述了。

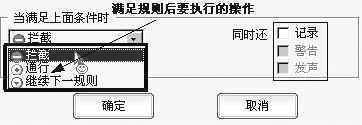

当设置了以上规则后,需要选择进行哪种操作(图4),具体可以根据规则的需要进行选择。另外还可以勾选“记录、警告、发声”选项,但不要滥用“记录”功能,一个定义不好的规则加上记录功能,会产生大量没有任何意义的日志,严重浪费磁盘空间。

对于日新月异的网络攻击手段来说,内置默认IP规则是远远不够的,因此我们还要自定义一些IP规则,以增强系统的安全。

自定义IP规则

对于日新月异的网络攻击手段来说,内置默认IP规则是远远不够的,因此我们还要自定义一些IP规则,以增强系统的安全。

1.防范“冲击波”的入侵

“冲击波”是利用Windwos系统的RPC服务漏洞以及开放的“69、135、139、445、4444”端口入侵我们的系统的。

首先,我们我们要使用“禁止互联网上的机器使用我的共享资源”这个IP规则,这样就可以禁用135、139端口。

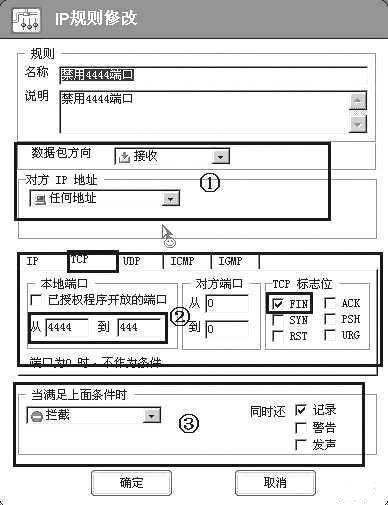

然后禁用69、445、4444端口,单击工具栏中的“增加规则”按钮,新建一个禁用4444端口的IP规则(图5)。

①数据包方向为“接收”,对方IP地址为“任何地址”。

②选择使用TCP协议,本地端口使用“从4444到4444”,对方端口不限制,“从0到0”,TCP的标志位为“FIN”。

③当满足上面条件时,选择“拦截”操作,同时还应“记录”。

禁用69、445端口的IP规则和上面的基本一致,只是本地端口分别使用“从69到69”和“从445到445”,TCP的标志位分别为“FIN”和“SYN”。

完成这些设置后,单击“确定”按钮。

最后要注意单击IP规则工具栏的“保存规则”按钮,这样才能保存新建的IP规则。

2.防范木马冰河

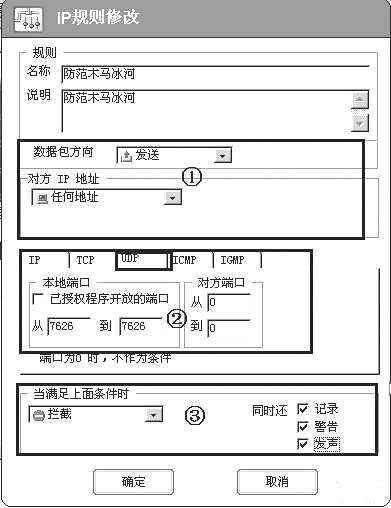

冰河是一款非常有名的木马程序,一旦中招,会造成严重的后果。由于它使用UDP协议,默认端口为7626。因此,我们也可利用IP规则彻底的阻止它(图6)。

①数据包方向为“发送”,对方IP地址为“任何地址”。

②设置UDP协议的本地端口为“从7626到7626”,对方端口“从0到0”。

③当满足上面条件时,选择“拦截”操作,同时还“记录、警告、发声”。

3.开放Web和FTP服务

很多用宽带的朋友安装了Web服务器和FTP服务器软件,但防火墙不仅会限制本机访问外部的服务器,也会限制外部计算机访问本机。

这时就必须为Web和FTP服务在防火墙上做出特殊配置。下面分别为Web和FTP服务定义IP规则。

首先要确定你不能选择“禁止所有人连接”这个内置的IP规则。

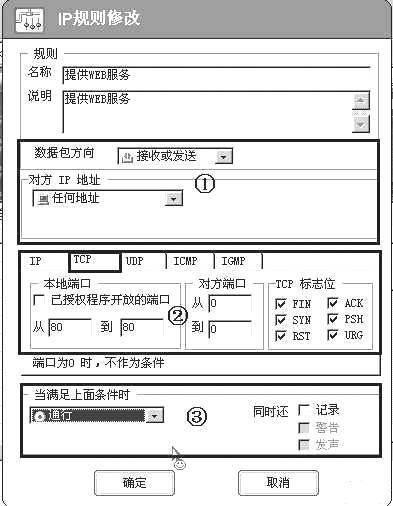

提供Web服务规则如图7所示。

①数据包方向为“接收或发送”,对方IP地址为“任何地址”。

②Web服务使用TCP协议,本地端口为“从80到80”,对方端口“从0到0”。TCP标志位为“FIN、ACK、SYN、PSH、RST、URG”。

③当满足上面条件时,选择“通行”操作。

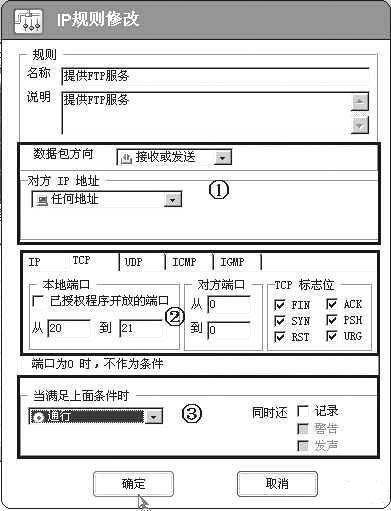

提供FTP服务规则如图8所示。

①数据包方向为“接收或发送”,对方IP地址为“任何地址”。

②FTP服务使用TCP协议,本地端口为“从20到21”,对方端口“从0到0”。TCP标志位为“FIN、ACK、SYN、PSH、RST、URG”。

③当满足上面条件时,选择“通行”操作。

合理设置内置IP规则

防火墙都提供一些内置的IP规则,但默认设置未必适合所有的用户。因此,要根据个人的不同情况进行合理选择。

1.IP规则

IP规则是内置规则的第一条,如果你选择了IP规则,一定要保证IP规则的的内容是:对方IP地址为“任何地址”,动作为“继续下一规则”,否则以下的规则不会执行。

默认情况下不建议使用此规则。

2.允许使用Ping命令探测其他机器

由于Ping命令使用ICMP协议,当使用Ping命令去探测其他机器时,如果机器安装了TCP/IP协议,就会返回“0”类型ICMP数据包,该规则允许接收这种ICMP包返回到自己的机器,这样就可以用Ping命令探测其他机器了。

对安装防火墙的用户来说,这条规则非常有用,当我们要测试某条网络线路是否通畅时,也会用到它。

3.防止别人用Ping命令探测

让别人使用Ping命令探测自己的机器是非常不安全的,建议大家一定使用这条IP规则。当别人使用类型为“8”的ICMP数据包探测你的机器时,则该包会被规则拦截,使对方无法用这种方法确定你的存在。

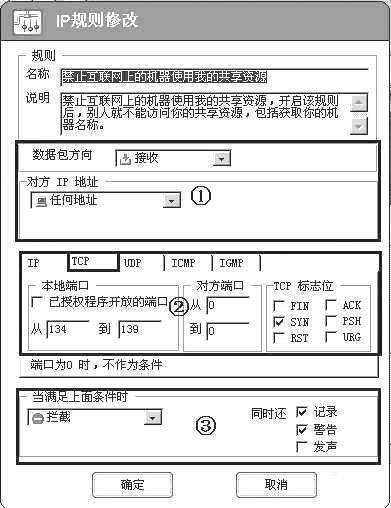

4.禁止互联网上的机器使用我的共享资源

此IP规则非常重要(图9),如果互联网上的机器随意使用用户的共享资源,是很不安全的。

①数据包的方向为“接收”,对方IP地址为“任何地址”。

②本地端口应设置为“从134到139”,对方端口为任意,即“从0到0”,TCP的标志位为“SYN”。

③当满足以上条件时,该规则拦截这些请求数据包,并且记录到日志和发出警告。

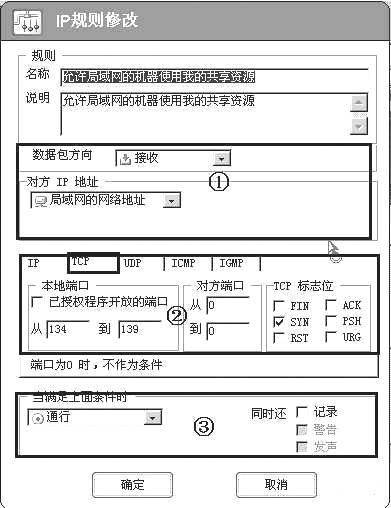

5.允许局域网的机器使用我的共享资源

如果你是局域网用户,想让别人使用你的资源,那么就要使用这条IP规则(图10),对于个人上网用户则不需要选择此规则。

①数据包的方向为“接收”,对方IP地址应是“局域网的网络地址”。

②本地端口使用TCP的“从134到139”的端口,对方端口为不受限制的“从0到0”,TCP的标志位为“SYN”。

③满足以上条件的数据包,该IP规则执行“通行”操作。

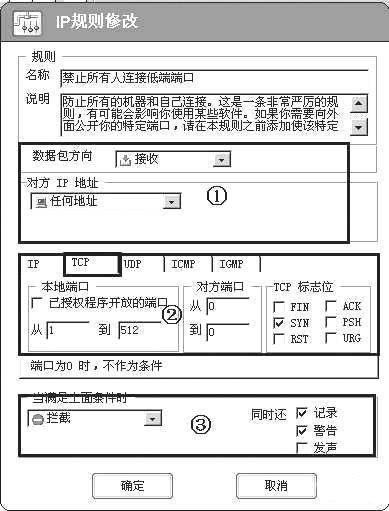

6.禁止所有人连接低端端口

这是一条非常严厉的IP规则(图11),有可能会影响你使用某些软件。应用此IP规则后,所有用户都不能连接你的低端端口。对于一般只是上网浏览网页的用户来说,是可以使用的。

①数据包的方向为“接收”,但对方IP地址应是“任意地址”。

②本地端口为“从1到512”的低端端口,对方端口则没有任何的限制──“从0到0”,TCP的标志位为“SYN”。

③一旦发现满足以上条件的数据包,该IP规则就会执行“拦截”操作,并且记录到日志和发出警告。

防火墙还会提供一些其他的内置IP规则,比如防御ICMP和IGMP攻击的规则等,这里就不一一介绍。

以上IP规则只是作了简单的介绍,有兴趣的朋友可以参考相关技术书籍,定制适合自身需要的IP规则。